Skip to content

Admin2025-04-10T14:45:33+02:00

Simplifique sus respuestas al cuestionario ISO 27001 con Optivalue.aiAdmin2025-04-10T14:45:33+02:00

Admin2025-04-09T10:30:52+02:00

Seguridad, confidencialidad y compartimentación: cómo protege sus datos Optivalue.aiAdmin2025-04-09T10:30:52+02:00

Admin2025-04-09T13:27:05+02:00

ISO 27001: cómo la automatización refuerza la seguridad informática y el cumplimiento de la normativaAdmin2025-04-09T13:27:05+02:00

Admin2025-04-02T15:51:01+02:00

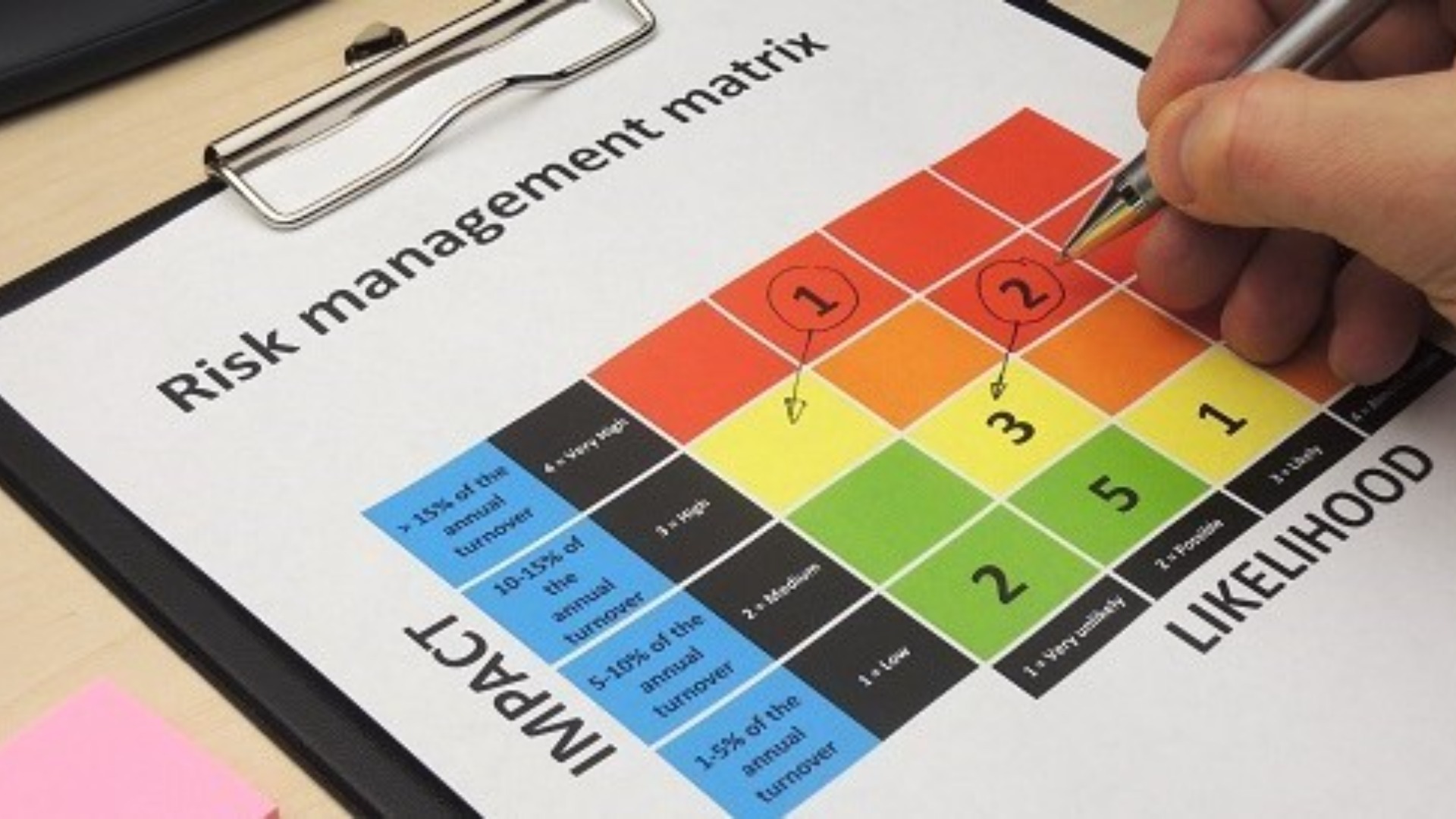

Introducción: Por qué la cartografía de riesgos es esencial hoy en díaAdmin2025-04-02T15:51:01+02:00

Admin2025-04-02T15:48:31+02:00

Preparación para NIS 2: de limitación a oportunidad para directores de TI y CISOAdmin2025-04-02T15:48:31+02:00

Admin2025-04-02T15:47:15+02:00

Un enfoque basado en el riesgo: aplicar las medidas de seguridad exigidas por NIS 2Admin2025-04-02T15:47:15+02:00

Admin2025-04-02T15:45:11+02:00

Gestión de incidentes: respuesta eficaz y cumplimiento de la norma NIS 2Admin2025-04-02T15:45:11+02:00

Admin2025-04-02T15:43:29+02:00

Riesgos de terceros: asegurar la cadena de suministro en la era del NIS 2Admin2025-04-02T15:43:29+02:00

Admin2025-04-02T15:42:03+02:00

Gobernanza de la ciberseguridad: la NIS 2 responsabiliza a los directivosAdmin2025-04-02T15:42:03+02:00

Admin2025-04-02T15:40:52+02:00

Directiva NIS 2 – ¿Cuáles son los nuevos requisitos y por qué cambian las reglas del juego?Admin2025-04-02T15:40:52+02:00

Page load link